Two factor authentication or 2FA concept, Man use computer keyboard for login protection with 2FA for validate password, Identity verification, cybersecurity with biometrics authentication technology. Stock-Foto | Adobe Stock

Zwei-faktor- oder multi-faktor-authentifizierung in smartphone und laptop. duo-verifizierung. berechtigungsanfrage überprüfen. 2fa passwort sichere benachrichtigung login-verifizierung mit push-code-sms. zweistufige identität | Premium-Vektor

Authentifizierung in zwei schritten 2fa-konzept 2023 verifizierungscode und schlüsselsymbol-warnung auf dem smartphone bei verwendung des computers zur validierung der passwort-webseite identitätsverifizierungs-cybersicherheitstechnologie | Premium-Foto

Password login verification code push message or sms for 2fa authentication notice with shield icon in mobile phone and laptop computer pc vector flat cartoon colorful, two factor, multi factor idea Stock-Vektorgrafik

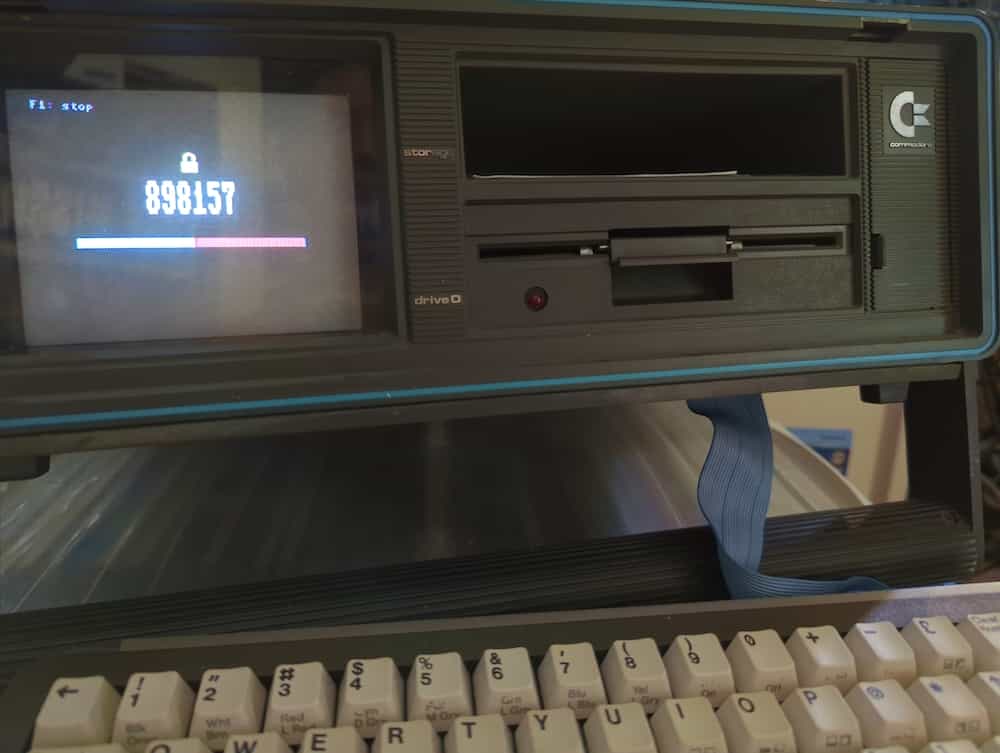

Wie kann ich meine Nextcloud durch eine zwei Faktor Authentifizierung (2FA) schützen? - Die HKN-Knowledgebase

Arten der Zwei-Faktor-Authentifizierung – Vor- und Nachteile: SMS, Authenticator-Apps, YubiKey | Offizieller Blog von Kaspersky

2fa authentication password secure notice login verification or sms with push code message shield icon in smartphone phone and laptop computer pc vector flat colorful, two factor or multi factor icon Stock-Vektorgrafik

Konzept der 2FA-zwei-Faktor-Authentifizierung auf Laptop-Bildschirm isoliert auf weiß. Passwortfeld und Vorhängeschloss. Schützen Sie Ihr Geld Stock-Vektorgrafik - Alamy